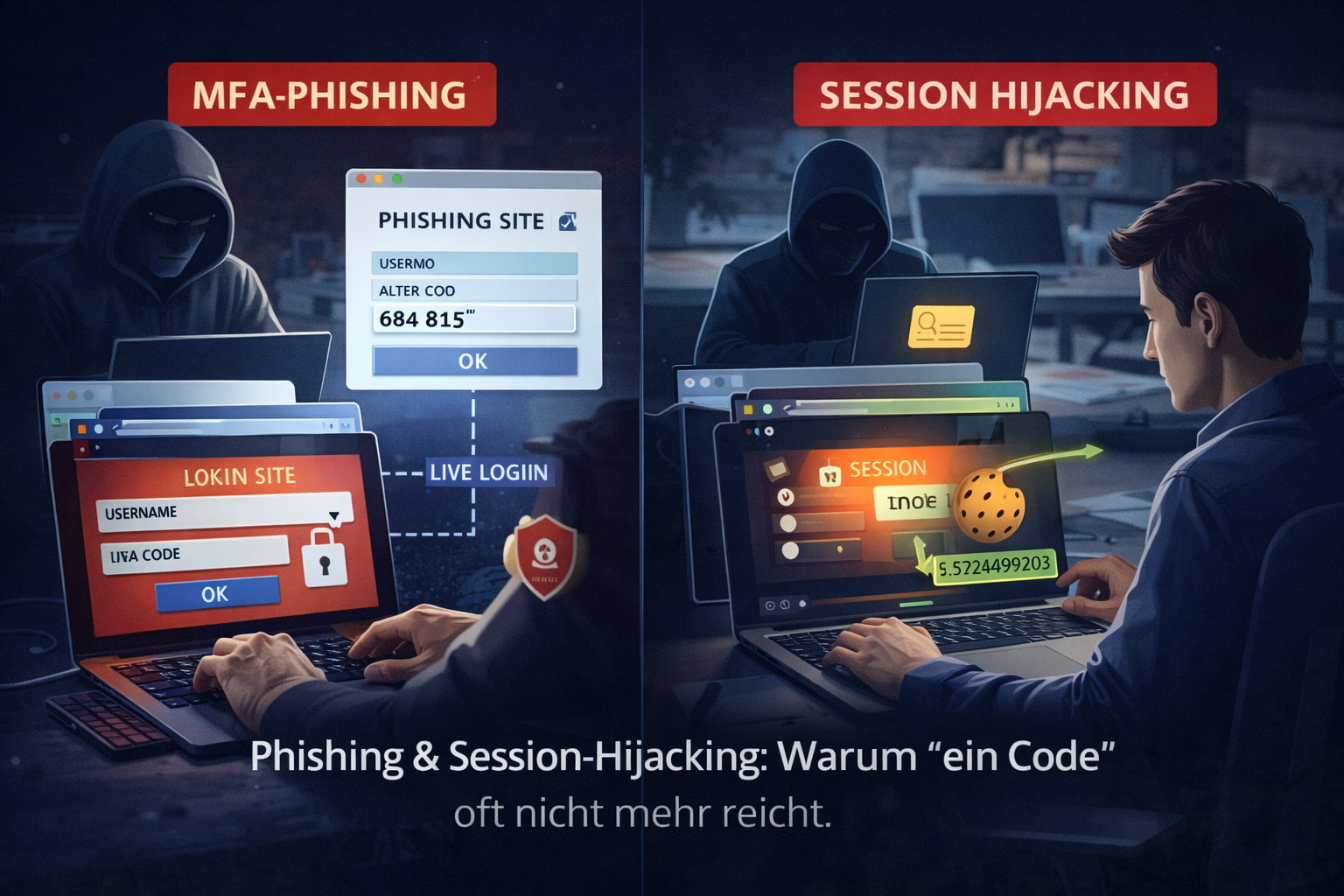

Viele Nutzer fühlen sich mit Multi-Faktor-Authentifizierung (MFA) sicher: Passwort plus Code – fertig. Doch in der Praxis setzen Angreifer zunehmend auf Methoden, die MFA nicht direkt „brechen“, sondern umgehen. Besonders häufig: MFA-Phishing (Code in Echtzeit abfangen) und Session-Hijacking (Sitzungscookies stehlen). Das Ergebnis ist dasselbe: Kontoübernahme – trotz aktivierter MFA.

Wie MFA-Phishing funktioniert

Beim klassischen Phishing werden Nutzer auf eine gefälschte Login-Seite gelockt. Beim MFA-Phishing wird die Seite so betrieben, dass sie den Login live an den echten Dienst weiterleitet. Der Nutzer gibt Passwort und MFA-Code ein – und der Angreifer nutzt diese Informationen innerhalb weniger Sekunden, um sich selbst anzumelden. Häufig werden dabei auch Geräte- oder Browser-Fingerprints nachgebildet, damit die Anmeldung „normal“ wirkt.

Session-Hijacking: Wenn der Login gar nicht mehr nötig ist

Viele Dienste erstellen nach erfolgreichem Login eine Session (z. B. über Cookies oder Tokens). Wenn Angreifer diese Session übernehmen, brauchen sie weder Passwort noch MFA-Code. Solche Sessions können über Schadsoftware, kompromittierte Browser-Erweiterungen, unsichere Geräte oder Social-Engineering-Techniken abgegriffen werden.

- Info-Stealer-Malware: stiehlt Cookies, Passwörter, Auto-Fill und Wallet-Daten.

- Browser/Extension-Risiken: zu breite Berechtigungen, manipulierte Updates.

- „Evil Proxy“-Setups: leiten Traffic um und übernehmen Tokens in Echtzeit.

Wenn die Session gestohlen ist, hilft MFA oft nicht mehr – weil MFA nur beim Login greift.

Woran man solche Angriffe erkennt

Viele Kontoübernahmen fallen erst auf, wenn ungewöhnliche Aktionen passieren. Dennoch gibt es typische Warnsignale:

- Unerwartete MFA-Pushes: „Bestätigen Sie den Login“ ohne eigenen Versuch.

- Login von neuen Orten/Geräten: Hinweise im Account-Sicherheitsbereich.

- Neue Regeln/Weiterleitungen: z. B. E-Mail-Forwarding oder neue Recovery-Adressen.

- Plötzlich abgemeldet: Sessions werden „gekickt“, weil jemand anderes eingeloggt ist.

- Ungewöhnliche API-/App-Zugriffe: neue verbundene Apps oder Tokens.

Was wirklich hilft: MFA härter machen

MFA ist weiterhin wichtig – aber nicht jede MFA ist gleich. Gegen moderne Umgehungen helfen vor allem phishing-resistente Methoden und bessere Zugriffskontrollen.

- Passkeys / FIDO2: phishing-resistent, weil kein Code „abgefangen“ werden kann.

- Hardware-Keys: für Admins und kritische Konten ein starkes Upgrade.

- Conditional Access: Logins nur von verwalteten Geräten, aus bekannten Regionen oder mit Gerätezustand.

- Step-up Auth: erneute Bestätigung bei riskanten Aktionen (z. B. Zahlung, Recovery-Änderung).

- Session-Schutz: kurze Session-Laufzeiten, Token-Binding, striktere Re-Auth-Regeln.

Was Unternehmen jetzt als Minimum umsetzen sollten

Für Unternehmen ist das Ziel: Kontoübernahmen früh verhindern oder schnell begrenzen. Bewährte Baselines:

- Phishing-resistente MFA für Admins (Passkeys/Hardware-Keys).

- Geräte-Policy (managed devices) für Cloud, E-Mail, Admin-Portale.

- Secrets- & Session-Monitoring (ungewöhnliche Logins, Token-Nutzung, neue Apps).

- Schutz vor Info-Stealern (EDR, Browser-Hardening, Extension-Allowlist).

- Recovery absichern (2FA auch für Recovery, keine schwachen Fallbacks).

Fazit

MFA bleibt ein zentraler Schutz – doch Angreifer umgehen sie immer häufiger über Echtzeit-Phishing und Session-Diebstahl. Wer Passkeys/FIDO2, Conditional Access und strengere Session-Regeln nutzt, reduziert das Risiko deutlich. Die wichtigste Erkenntnis: Sicherheit endet nicht beim Login – sondern beginnt dort erst richtig.