Neue SaaS-Tools sind in Minuten eingerichtet – und genau das ist das Problem. In vielen Unternehmen wächst Shadow IT: Mitarbeitende nutzen eigenständig Apps für Dateiablage, Projektmanagement, KI-Tools, Automationen oder Passwort-Sharing, weil es schneller geht als der offizielle Prozess. Für Security-Teams bedeutet das: Daten verlassen kontrollierte Systeme, Zugriffsrechte sind unklar, und im Vorfallfall fehlt die Übersicht.

Warum Shadow IT so stark zunimmt

Der Treiber ist selten „Böswilligkeit“, sondern Effizienz. Teams wollen Ergebnisse liefern – und wenn interne Tools langsam sind, zu viele Hürden haben oder bestimmte Funktionen fehlen, wird ein alternatives Tool genommen. Besonders oft passiert das in Bereichen mit hohem Kommunikations- und Dokumentationsbedarf.

- Remote-Work: Zusammenarbeit verteilt sich auf viele Plattformen.

- KI-Tools: schnelle Tests, Prompting, Uploads – oft ohne Freigabe.

- „Nur kurzfristig“: Test-Accounts werden nie wieder deaktiviert.

- Budget-Modelle: Einzelausgaben laufen unter dem Radar (kleine Abo-Gebühren).

Wo Shadow IT besonders gefährlich wird

Das Risiko steigt, sobald sensible Daten oder privilegierte Zugriffe ins Spiel kommen. Typische Hotspots:

- Dateiablage & Sharing: öffentliche Links, unklare Eigentümer, keine Löschfristen.

- Passwort- und Credential-Sharing: Notizen, Docs, Chat-Nachrichten.

- Automations-Tools: Integrationen mit E-Mail, CRM, Ticketsystem, Cloud-Speicher.

- KI-Plattformen: Upload von internen Texten, Logs, Kundendaten oder Code.

- Projektboards: Kundennamen, Vertragsinfos, Roadmaps, Zugangsdaten im Klartext.

Shadow IT ist selten „ein Tool“ – es ist ein Muster: schneller Nutzen, später unkontrolliertes Risiko.

Warum Verbote allein nicht funktionieren

Ein pauschales „Nichts installieren“ endet meist mit Umgehungen. Erfolgreiche Programme kombinieren klare Regeln mit realistischen Alternativen: ein genehmigter Tool-Katalog, schnelle Freigabeprozesse und Guidance, welche Daten wohin dürfen.

Pragmatische Maßnahmen, die schnell wirken

- Approved Tool List: kurze Liste freigegebener Tools pro Zweck (Sharing, Boards, Notizen, KI).

- Schnelle Ausnahmeprozesse: „48h-Review“ statt Wochen warten.

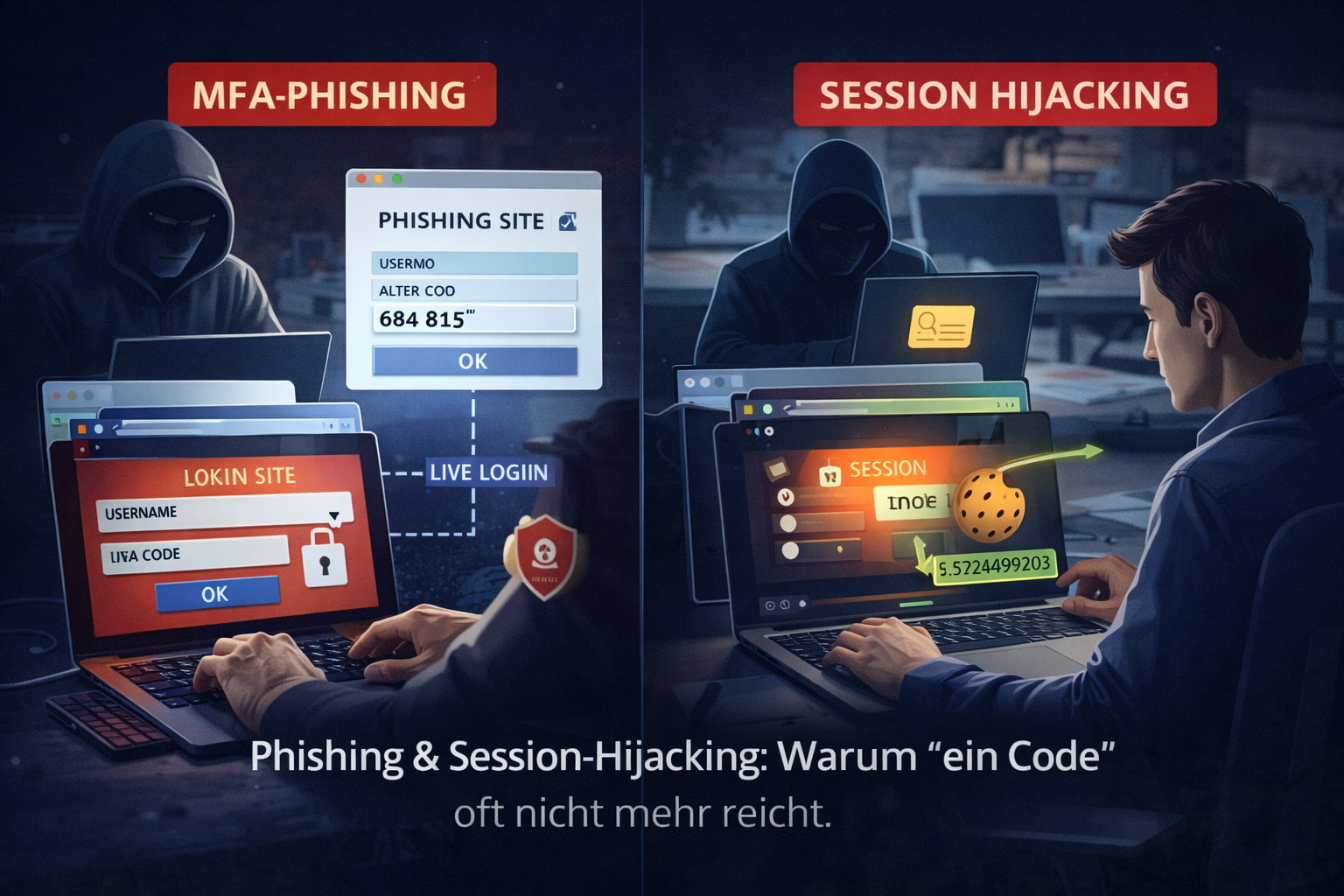

- SSO & MFA erzwingen: keine privaten Logins, keine „Team-Passwörter“.

- Data Classification: einfache Regeln („öffentlich / intern / vertraulich“).

- CASB/Discovery: Sichtbarkeit schaffen, welche SaaS tatsächlich genutzt werden.

- Offboarding-Checks: beim Austritt Accounts, Shares und Zugriffe schließen.

Was sich durch KI-Tools zusätzlich verschärft

KI-Tools senken die Hürde für Daten-Uploads: Dokument rein, Zusammenfassung raus. Genau deshalb braucht es klare Regeln: Welche Daten sind erlaubt? Welche Tools sind freigegeben? Gibt es „no upload“-Zonen (z. B. Kundendaten, Credentials, interne Sicherheitsdetails)? Ohne diese Leitplanken entsteht schnell ein schwer nachvollziehbarer Datenabfluss.

Fazit

Shadow IT ist ein Symptom für zu langsame Prozesse und zu wenig nutzerfreundliche Standards. Unternehmen, die nur verbieten, verlieren die Kontrolle. Wer dagegen Sichtbarkeit schafft, sichere Alternativen anbietet und SSO/MFA plus klare Datenregeln als Basis setzt, reduziert das Risiko deutlich – ohne Produktivität zu bremsen.