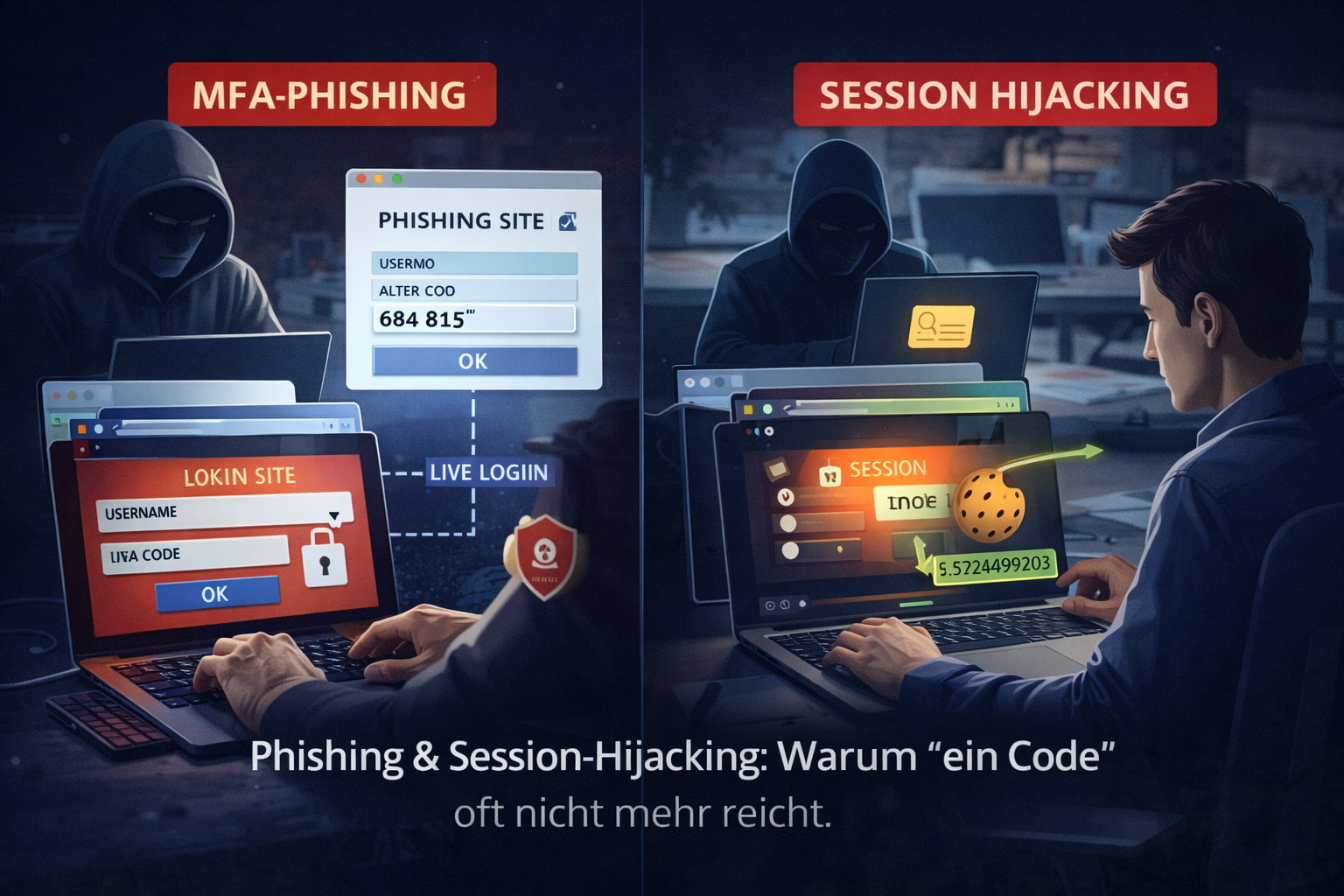

Phishing ist nicht neu – aber es verändert seine Form. In aktuellen Sicherheitsberichten fällt auf: Angriffe werden personalisierter und nutzen immer häufiger „normale“ Arbeitswerkzeuge wie Kalendereinladungen, PDF-Anhänge und Cloud-Links. Ziel ist nicht nur der klassische Passwortdiebstahl, sondern oft auch Session-Hijacking (Übernahme einer bestehenden Sitzung) oder das Abgreifen von MFA-Codes über täuschend echte Login-Seiten.

Warum diese Phishing-Welle so gut funktioniert

Viele Menschen haben gelernt, offensichtliche Spam-Mails zu erkennen. Moderne Kampagnen umgehen diese „Warnsignale“, indem sie seriös wirken: echte Absendernamen, plausible Betreffzeilen, bekannte Marken und Dokumente, die wie interne Freigaben oder Rechnungen aussehen. Dazu kommt ein psychologischer Faktor: Zeitdruck („Meeting beginnt gleich“, „Signatur erforderlich“) erhöht die Klickrate.

- Vertraute Formate: Kalender-Invites, „shared document“, PDF, Ticket-Update.

- Glaubwürdige Story: Projekt, Rechnung, HR-Dokument, Sicherheitswarnung.

- Weniger technische Hinweise: kein Anhang mit .exe, sondern Link zu einer „Login-Seite“.

Die neuen Lieblings-Tricks der Angreifer

1) Kalender-Phishing („Meeting als Köder“)

Einladung mit Termin, Agenda und Link – oft mit dem Hinweis, dass ein Dokument vorab bestätigt werden muss. Der Link führt zu einer gefälschten Cloud- oder SSO-Seite. Weil Kalender-Invites im Arbeitsalltag normal sind, sinkt die Skepsis.

2) PDFs mit „Login“-Buttons und QR-Codes

PDFs gelten als harmlos, enthalten aber häufig Call-to-Action-Elemente: „View document“, „Download“, „Verify“. QR-Codes werden genutzt, um die Kontrolle an das Smartphone zu verlagern, wo Nutzer URLs seltener prüfen.

3) Cloud-Link-Phishing („Shared with you“)

Statt Anhängen werden Links zu angeblichen Dokumenten in Cloud-Speichern verschickt. Manchmal wird sogar mit echten, kompromittierten Accounts gearbeitet – das macht die Nachricht besonders glaubwürdig.

Der Angriff ist nicht mehr „klick auf Anhang“, sondern „klick auf einen normalen Arbeitslink“.

Woran man solche Angriffe erkennt

- Ungewöhnlicher Druck: „sofort“, „letzte Erinnerung“, „Meeting startet“.

- Unerwartete Freigaben: Dokumente/Invites von Personen, mit denen man nicht arbeitet.

- Login-Aufforderung ohne Kontext: „Bitte anmelden“, obwohl man bereits im System ist.

- Verdächtige Domains: leicht abgewandelte Schreibweisen oder ungewöhnliche Subdomains.

- QR-Code statt Link: besonders bei Rechnungen, „Sign“-Dokumenten, HR-Infos.

So schützen sich Unternehmen pragmatisch

Ein wirksamer Schutz ist meist eine Kombination aus Technik und Prozess. Maßnahmen, die in der Praxis schnell helfen:

- MFA/Passkeys überall – besonders für E-Mail, Cloud, Admin-Accounts.

- Conditional Access: Logins nur von verwalteten Geräten oder aus vertrauenswürdigen Regionen.

- DMARC/SPF/DKIM korrekt konfigurieren, um Spoofing zu reduzieren.

- Safe-Link-Scanning und Warnbanner für externe Absender.

- Awareness als Playbook: klare Regeln („nie über Link in Invite einloggen“), nicht nur Schulung.

Tipps für Privatnutzer

- Links manuell öffnen: lieber die bekannte Website/App direkt aufrufen statt aus der Mail.

- Passkeys nutzen (wo verfügbar) und MFA aktivieren.

- QR-Codes kritisch sehen: besonders wenn ein Login oder eine Zahlung gefordert wird.

- Bei Unsicherheit nachfragen: über einen zweiten Kanal (Telefon/Chat) verifizieren.

Fazit

Phishing wird nicht unbedingt „lauter“, aber professioneller: Es tarnt sich als normaler Arbeitsablauf – Meeting, Dokument, Cloud-Link. Wer technische Baselines (MFA/Passkeys, Conditional Access, Mail-Schutz) mit klaren Prozessregeln kombiniert, senkt das Risiko deutlich. Entscheidend ist, dass „Login über Link“ nicht mehr als harmlos gilt – sondern als kritischer Moment, der eine Extra-Prüfung verdient.